Netz-Resilienz beginnt im Betrieb, nicht in der IT

Warum Betreiber kritischer Infrastrukturen ihre Betriebsfähigkeit neu bewerten müssen

Netz-Resilienz wird häufig vor allem mit technischen Maßnahmen in Verbindung gebracht. Damit sind in der Regel stabile Infrastrukturanlagen, IT-Netzwerke, Redundanzen, Monitoring und Services für eine schnelle Wiederherstellung nach Störungen gemeint. All das ist wichtig, reicht allerdings nicht aus.

Gerade für Netzbetreiber, Stadtwerke, Telekommunikationsanbieter und regulierte Versorgungsunternehmen der kritischen Infrastruktur (KRITIS) ist es im Ernstfall nicht nur entscheidend, ob einzelne Systeme verfügbar sind. Ausschlaggebend ist, ob sie geschäftskritische Leistungen weiterhin erbringen können.

- Sind Kunden weiter versorgt?

- Funktionieren Melde- und Eskalationswege?

- Sind Verantwortlichkeiten klar? Gibt es ein belastbares Lagebild?

- Sind externe Partner eingebunden? Und kann die Zusammenarbeit auch unter Störung handlungsfähig bleiben?

Genau hier liegt der Unterschied zwischen technischer Verfügbarkeit und echter Netz-Resilienz. KRITIS-Anlagen und Netzwerke können formal stabil sein, während zentrale Prozesse trotzdem ins Stocken geraten. Umgekehrt kann eine technische Störung beherrschbar bleiben, wenn Prozesse, Zuständigkeiten und Wiederanlaufwege gründlich vorbereitet wurden.

Dieser Beitrag ist der Auftakt einer Blogreihe zur Netz-Resilienz von KRITIS-Betreibern. Die Reihe zeigt, warum Resilienz nicht bei stabilen IT-Systemen endet, sondern im laufenden Betrieb nachweisbar funktionieren muss.

Der Handlungsdruck steigt. Mit KRITIS-Dachgesetz und NIS2-Umsetzungsgesetz gelten für deutlich mehr Unternehmen strengere Anforderungen an Anlagen-, Organisations- und Cybersicherheit, Meldepflichten, Risikomanagement und Nachweisführung. Die Bundesregierung beschreibt das Ziel der nationalen Umsetzung als Stärkung wichtiger Einrichtungen und des europäischen Binnenmarkts. Besonders Unternehmen der Grundversorgung, etwa aus den Bereichen Gesundheit, Energie und Infrastruktur, sollen strengere Regeln zur IT-Sicherheit einhalten.1 Laut Bundesregierung sind rund 30.000 Unternehmen aus 18 Sektoren direkt betroffen.2

Netz-Resilienz lässt sich nicht auf IT-Verfügbarkeit reduzieren

In vielen Organisationen wird Resilienz vorwiegend auf Ebene einzelner Systeme bewertet. Im Fokus stehen Server, Netzkomponenten, Anwendungen oder Monitoring-Werkzeuge. Diese Sichtweise ist naheliegend, da technische Systeme messbar sind. Kennzahlen wie Verfügbarkeit, Ausfallzeit oder Wiederherstellungsdauer lassen sich vergleichsweise leicht erfassen.

Für die operative Realität reicht diese Perspektive jedoch nicht aus. Geschäftskritische Leistungen hängen nicht an einem einzelnen System. Sie entstehen aus dem Ineinandergreifen und Wechselwirkungen von Abläufen, technischen Abhängigkeiten, externen Leistungen und Entscheidungen im Betrieb.

Ein Beispiel: Ein KRITIS-Netzbetreiber kann über redundante Infrastruktur verfügen und trotzdem in Schwierigkeiten geraten, wenn im Störfall unklar ist, wer entscheidet, welcher Dienstleister kontaktiert werden muss, welche Kunden informiert werden und welche Prozesse Priorität haben. Die technische Grundlage ist dann zwar vorhanden, die Betriebsfähigkeit bleibt jedoch angreifbar.

Auch die Bundesnetzagentur (BNetzA) macht deutlich, dass Netz-Resilienz kein rein internes IT-Thema ist, insbesondere für KRITIS-Sektoren. In ihrem Strategiepapier zur Resilienz der Telekommunikationsnetze steht die Sicherstellung der Telekommunikation bei Vorfällen und Krisen außergewöhnlichen Ausmaßes im Mittelpunkt. Das Papier richtet sich in erster Linie an Betreiber von Telekommunikationsnetzen und Anbieter von Telekommunikationsdiensten.3 Die dort getroffenen Aussagen und Handlungsempfehlungen stehen im Einklang mit der KRITIS-Resilienz-, Souveränitäts- und Verteidigungsstrategie von EU und Bundesregierung, einschließlich Fördermöglichkeiten.

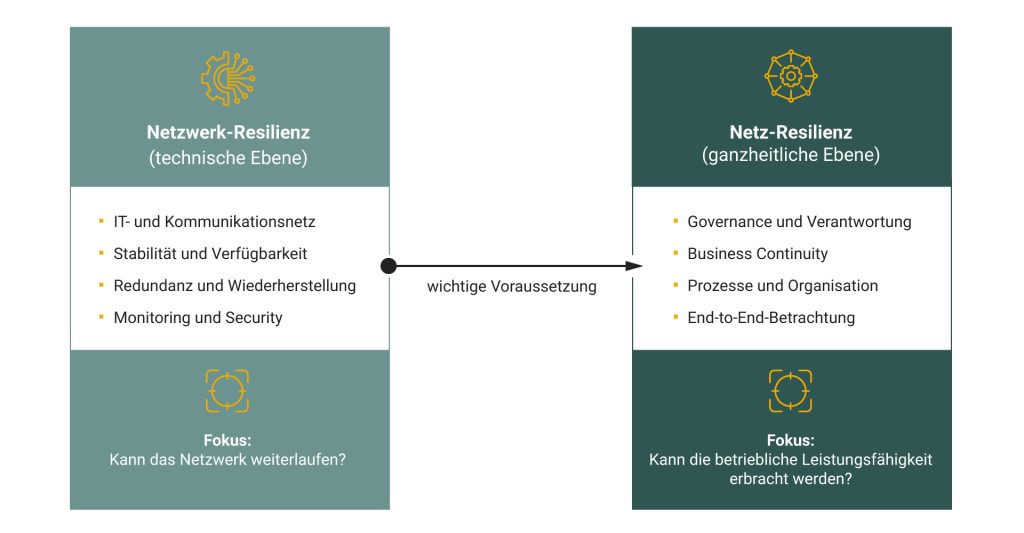

Netzwerk-Resilienz vs. Netz-Resilienz

Ein häufiger Fehler liegt bereits in der Begrifflichkeit. So werden Netzwerk-Resilienz und Netz-Resilienz oft gleichgesetzt, obwohl sie nicht dasselbe beschreiben. Gerade in KRITIS-Bereichen wäre das fahrlässig.

Der Begriff Netzwerk-Resilienz bezieht sich vor allem auf die technische Widerstandsfähigkeit von IT- und Kommunikationsnetzen. Im Fokus stehen dabei stabile Verbindungen, Redundanzen, Segmentierung, Monitoring, Performance und die Wiederherstellung nach technischen Störungen. Die Kernfrage lautet: Kann das Netzwerk weiterlaufen?

Die Netz-Resilienz geht weiter. Sie betrachtet neben der technischen Infrastruktur auch die organisatorische Fähigkeit des Betreibers, geschäftskritische Leistungen auch bei Störungen aufrechtzuerhalten. Dafür müssen technische Maßnahmen mit belastbaren Abläufen und klaren Entscheidungen im Betrieb verbunden sein. Die Kernfrage lautet: Kann der Betrieb weiterhin liefern?

Genau dieser Unterschied ist im KRITIS-Umfeld entscheidend. Ein Netzwerk kann technisch verfügbar sein, während ein kritischer Geschäftsprozess trotzdem ausfällt, weil Zuständigkeiten unklar sind oder Wiederanlaufprozesse nicht funktionieren. Netzwerk-Resilienz ist somit eine wichtige Voraussetzung. Netz-Resilienz bezeichnet die übergeordnete Fähigkeit, die Betriebsfähigkeit unter realen Bedingungen sicherzustellen.

Netz-Resilienz sichert die Betriebsfähigkeit kritischer Leistungen

Für Betreiber kritischer Infrastrukturen und digitaler Dienste ist Netz-Resilienz mehr als Schutz vor Cyberangriffen. Sie ist Teil einer umfassenderen Operational Resilience, der Fähigkeit, kritische Leistungen auch bei Störungen kontrolliert aufrechtzuerhalten oder schnell wiederherzustellen.

Dazu gehört eine klare Sicht auf:

- geschäftskritische Prozesse,

- technische und organisatorische Abhängigkeiten,

- interne und externe Schnittstellen,

- Melde- und Eskalationswege,

- Wiederanlaufprozesse,

- Verantwortlichkeiten im Krisenfall sowie

- Nachweise gegenüber Aufsicht und Management.

Netz-Resilienz entsteht dort, wo technische Stabilität in verlässliche organisatorische Betriebsfähigkeit übersetzt wird.

Insbesondere mit Blick auf NIS2, KRITIS-Anforderungen und steigende Erwartungen an die Nachweisfähigkeit ist das von höchster Relevanz. Die Regulierung verlangt jedoch nicht nur, dass Maßnahmen vorhanden sind, sondern auch, dass sie wirksam umgesetzt werden und die damit verbundenen Risiken verstanden werden.

Typische Herausforderungen der Netz-Resilienz

In der Praxis zeigen sich häufig ähnliche Muster. Viele Unternehmen, sowohl direkte KRITIS-Betreiber als auch deren Zulieferer, kennen ihre technischen Assets, aber nicht immer deren Bedeutung für konkrete Geschäftsprozesse. Zwar ist dokumentiert, welche Systeme existieren. Weniger klar ist jedoch, welche Leistung ausfällt, wenn ein bestimmtes System, ein Dienstleister oder eine Schnittstelle nicht verfügbar ist.

Kritisch wird es auch, wenn Verantwortung über mehrere Bereiche verteilt ist, ohne dass im Störfall klar geregelt ist, wer führt. IT, Netzbetrieb, Informationssicherheit, Compliance, Einkauf, Fachbereiche und externe Dienstleister betrachten Resilienz oft aus ihrer jeweiligen Perspektive. Im Normalbetrieb funktioniert das meist. Im Störfall kostet das Zeit: Informationen müssen erst zusammengesucht werden, Entscheidungen verzögern sich, und niemand hat sofort ein vollständiges Lagebild.

Hinzu kommt, dass Notfall- und Wiederanlaufpläne zwar existieren, aber nicht immer regelmäßig getestet werden. Auf dem Papier wirkt die Organisation vorbereitet. Unter realen Bedingungen zeigt sich jedoch, ob Eskalationsketten funktionieren, Ansprechpartner erreichbar sind und technische, organisatorische sowie kommunikative Maßnahmen ineinandergreifen. Gerade hier entscheidet sich, ob die Netz-Resilienz von KRITIS-Betreibern belastbar ist oder nur auf dem Papier existiert.

Netz-Resilienz entscheidet sich im laufenden Betrieb

Betreiber müssen verstehen, dass sich Netz-Resilienz nicht daran zeigt, wie überzeugend Konzepte dokumentiert sind. Ausschlaggebend ist, ob kritische Leistungen im Störungsfall weiterhin gewährleistet sind und die vorgesehenen Abläufe tatsächlich funktionieren.

Das bedeutet für die Betreiber, dass die Netz-Resilienz dort geprüft werden muss, wo kritische Leistungen entstehen. Und zwar nicht nur in der Infrastruktur, sondern auch entlang der Abläufe, Abhängigkeiten und Entscheidungen, die den Betrieb im Störfall aufrechterhalten. Erst wenn diese Zusammenhänge sichtbar sind, lässt sich beurteilen, welche Maßnahmen wirklich priorisiert werden sollten.

Der reine IT-Blick reicht dafür nicht aus. Für Netzbetreiber, Stadtwerke und regulierte Versorgungsunternehmen zählt, wie belastbar der Betrieb bleibt, wenn Systeme ausfallen, externe Abhängigkeiten kritisch werden oder eingeübte Abläufe nicht mehr greifen.

Die Leitfrage für Betreiber lautet deshalb: „Welche kritischen Leistungen müssen auch bei Störungen verfügbar bleiben und wie belastbar sind die dafür notwendigen Abläufe wirklich?”

Netz-Resilienz weiter gedacht

Die nächsten Beiträge widmen sich den zentralen Handlungsfeldern für Betreiber: NIS2 und Nachweisfähigkeit, externe Abhängigkeiten im Störfall, Investitionsprioritäten, Führungsverantwortung und Kundenerwartungen.

Dabei geht es um die praktische Umsetzung im Betrieb: Welche Anforderungen müssen erfüllt sein? Welche Abläufe müssen gewährleistet sein? Und welche Nachweise müssen im Ernstfall vorliegen?

Lassen Sie Ihre Netz-Resilienz prüfen!

Wie belastbar ist Ihre Netz-Resilienz wirklich? Mithilfe eines strukturierten Checks bewerten wir kritische Prozesse, zentrale Abhängigkeiten sowie relevante regulatorische Anforderungen, darunter NIS2, Anforderungen an kritische Infrastrukturen, ISO 27001 und weitere branchenspezifische Vorgaben.

So wird sichtbar, wo Handlungsbedarf besteht und welche Maßnahmen sinnvollerweise priorisiert werden sollten. Fordern Sie einen Check an, um Ihre Netz-Resilienz fachlich fundiert einzuordnen.

Kontakt

Sie suchen einen erfahrenen und zuverlässigen IT-Partner?

Wir bieten Ihnen individuelle Lösungen für Ihre Anliegen – von Beratung, über Entwicklung, Integration, bis hin zum Betrieb.

Quellen

- Die Bundesregierung (2025): Mehr digitale Sicherheit

https://www.bundesregierung.de/breg-de/aktuelles/nis-2-richtlinie-deutschland-2373174

Abgerufen am 12.05.2026 - IHK Koblenz (2026): NIS2 gilt in Deutschland – Was Unternehmen jetzt wissen müssen

https://www.ihk.de/koblenz/unternehmensservice/recht/aktuelles/aktuelle-informationen-aus-recht-und-steuern/nis-2-gilt-in-deutschland-was-unternehmer-jetzt-wissen-muessen-6841964

Abgerufen am 12.05.2026 - Bundesnetzagentur (2026): Resilienz der Telekommunikationsnetze

https://www.bundesnetzagentur.de/DE/Fachthemen/Telekommunikation/Resilienz/start.html

Abgerufen am 13.05.2026

Sie sehen gerade einen Platzhalterinhalt von HubSpot. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Hubspot Meetings. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen