Schatten-IT in Deutschland: Risiken richtig managen

Schatten-IT entsteht nicht im Rechenzentrum, sondern in der Fachabteilung. Ein Vertriebsteam bucht eigenständig ein SaaS-CRM, weil das alte System zu langsam ist. Die Marketingabteilung nutzt einen US-Cloudspeicher, weil die interne Lösung zu umständlich ist. HR greift zu einem kostenlosen Umfragetool, um schnell Feedback einzuholen. Und seit generative KI im Arbeitsalltag angekommen ist, landen auch vertrauliche Textbausteine und Kundendaten in Tools wie ChatGPT und Co.

All das beschreibt Schatten-IT und Alltag in deutschen Unternehmen.

Wer Schatten-IT ausschließlich als Sicherheitsproblem betrachtet, hat den Kern des Problems noch nicht verstanden. Schatten-IT ist ein Symptom dafür, dass die Anforderungen der Business-Teams und die bereitgestellten Lösungen der IT-Abteilung nicht übereinstimmen. Dieser Beitrag plädiert für einen Perspektivwechsel. Weg vom Selbstverständnis der IT als Kontrollinstanz, hin zur IT als Business Enabler mithilfe von Managed Shadow IT. Es ist nicht nötig, alles zu verbieten und zu bekämpfen. Vielmehr sollte man es steuern und gestalten.

Was ist Schatten-IT?

Schatten-IT bezeichnet Tools, Anwendungen und IT-Services, die ohne Freigabe oder Wissen der zentralen IT genutzt werden.

- SaaS- und Cloud-Angebote, die direkt von Fachabteilungen beschafft werden.

- Tools, die über Firmenkreditkarten oder private Accounts gezahlt werden.

- Eigenentwicklungen auf Basis von Excel, Access oder Low-Code-Plattformen.

- „Shadow AI“, also KI-Tools, die mit Unternehmensdaten außerhalb offizieller Prozesse genutzt werden.

Im Laufe der Zeit hat sich neben der Menge auch die Bedeutung verändert. Früher war Schatten-IT vor allem ein Thema für Admins und Auditoren. Heute ist sie ein strategisches Thema für das Management. Schatten-IT veranschaulicht sehr präzise, wo Prozesse zu langsam sind, Standards nicht mehr passen oder die IT zu weit von den realen Arbeitsabläufen entfernt ist. Damit ist sie weniger ein Zeichen von Regelbruch als von Handlungsdruck.

Die unbequeme Wahrheit: Schatten-IT ist häufig ein Akt von Eigeninitiative. Mitarbeitende versuchen, Probleme effizient zu lösen. Verbote allein lösen das nicht. Sie verlagern es nur weiter in den Schatten.

Warum entsteht Schatten-IT?

Schatten-IT entsteht selten durch einen bewussten Regelbruch, sondern fast immer aufgrund struktureller Spannungen zwischen Business und IT. In der Praxis lassen sich diese auf wenige Kernursachen zurückführen:

- Geschwindigkeit: Projekte dauern Monate, Fachbereiche denken in Wochen.

- Restriktionen: Standard-Toolsets decken moderne Use Cases nur unzureichend ab.

- Komplexität: Freigabeprozesse sind intransparent oder bürokratisch.

- Fehlender Dialog: IT wird zu spät in fachliche Initiativen eingebunden.

Das Ergebnis ist vorhersehbar. Die Fachbereiche organisieren sich eigenständig und ohne offizielle Prozesse. Nicht aus Trotz, sondern aus Zeitnot. In komplexen Organisationen funktioniert Kontrolle ohne Verständnis nicht mehr.

Der notwendige Perspektivwechsel: IT als Business Enabler

Historisch bedingt sind viele IT-Abteilungen wie Ordnungsbehörden organisiert. Sie betreiben Infrastruktur, sichern Systeme, definieren Standards und minimieren Risiken. Das ist nach wie vor wichtig, jedoch nicht mehr ausreichend.

Der notwendige Perspektivwechsel ist offensichtlich. Die IT muss nicht mehr alles selbst bauen und betreiben. Ihre Aufgabe ist es zunehmend, Lösungen zu kuratieren, zu integrieren und zu steuern. Nicht jedes Tool muss intern entwickelt werden. Aber jedes relevante Tool muss verstanden, bewertet und sauber eingebunden sein.

Statt pauschaler Verbote braucht es Leitplanken. Das heißt: klare Regeln, transparente Prozesse und ein gemeinsames Verständnis von akzeptablen Risiken. So wird die IT vom Nein-Sager zum Partner, der Geschwindigkeit ermöglicht, ohne Sicherheit und Compliance zu opfern.

Managed Shadow IT

Schatten-IT vollständig zu eliminieren ist weder realistisch noch sinnvoll. Moderne Unternehmen leben von der Experimentierfreude. Die entscheidende Frage ist daher nicht, wie man Schatten-IT verhindert, vielmehr geht es darum, wie man sie steuerbar macht.

Managed Shadow IT bedeutet, dass die IT akzeptiert, dass Fachbereiche eigenständig Tools evaluieren. Gleichzeitig gibt es definierte Wege, diese Tools zu melden, zu bewerten und bei Eignung offiziell zu integrieren. In der Praxis basiert dieser Ansatz auf vier Elementen:

| 1. Transparenz schaffen | – Aufbau eines kontinuierlichen „Discovery“-Prozesses (z.B. durch Auswertung von Single-Sign-On, Netzwerktraffic, Expense-Daten, Browser-Plugins). – Regelmäßige Gespräche mit Fachbereichen: „Welche Tools werden offiziell/ inoffiziell genutzt?“ |

| 2. Risikoklassifizierung statt Schwarz-Weiß | – Einfache Kategorisierung: unkritisch, moderat kritisch, hochkritisch. – Je höher das Risiko, desto größer die Anforderungen an Prüfung und Integration. – Niedrigschwellige Freigaben für Low-Risk-Tools, klar definierte Prüfprozesse für High-Risk-Tools. |

| 3. Standardisierte Quick-Assessments | – Kurze Checklisten für Fachbereiche: Datenart, Datenspeicherort, Anbieter, Zugriffskonzept. – Die IT bewertet auf Basis dieser Informationen. |

| 4. Governance by Design | – Wo möglich, werden neue Tools über zentrale Identitäten (SSO), Rollen- und Rechtekonzepte und Logging angebunden. – Technische Leitplanken (z.B. DLP, CASB) unterstützen Richtlinien, ohne Innovation zu ersticken. |

„Shadow AI“ als unsichtbare Gefahr

Durch generative KI erreicht Schatten-IT eine neue Qualität. Mitarbeitende nutzen KI-Tools für Texte, Übersetzungen, Code oder Präsentationen. Was zunächst harmlos wirkt, kann jedoch schnell kritisch werden, wenn dabei personenbezogene Daten, vertrauliche Informationen oder geistiges Eigentum verarbeitet werden.

Typische Risiken von Shadow AI:

- Ungewollter Know-how-Abfluss in externe Modelle

- Verstoß gegen interne Geheimhaltungsrichtlinien

- DSGVO-Risiken durch Verarbeitung personenbezogener Daten

- Reputationsschäden, wenn vertrauliche Inhalte „leaken“ oder sich in KI-Ausgaben widerspiegeln

Ein generelles KI-Verbot ist unrealistisch. Fachbereiche werden KI nutzen, mit oder ohne Freigabe. Der sinnvollere Weg ist daher der Enabler-Ansatz. Unternehmen stellen geprüfte KI-Plattformen bereit, definieren klar, welche Daten genutzt werden dürfen, und schulen ihre Mitarbeitenden anhand konkreter Beispiele. Technische Absicherung ergänzt diese Regeln, ersetzt sie aber nicht.

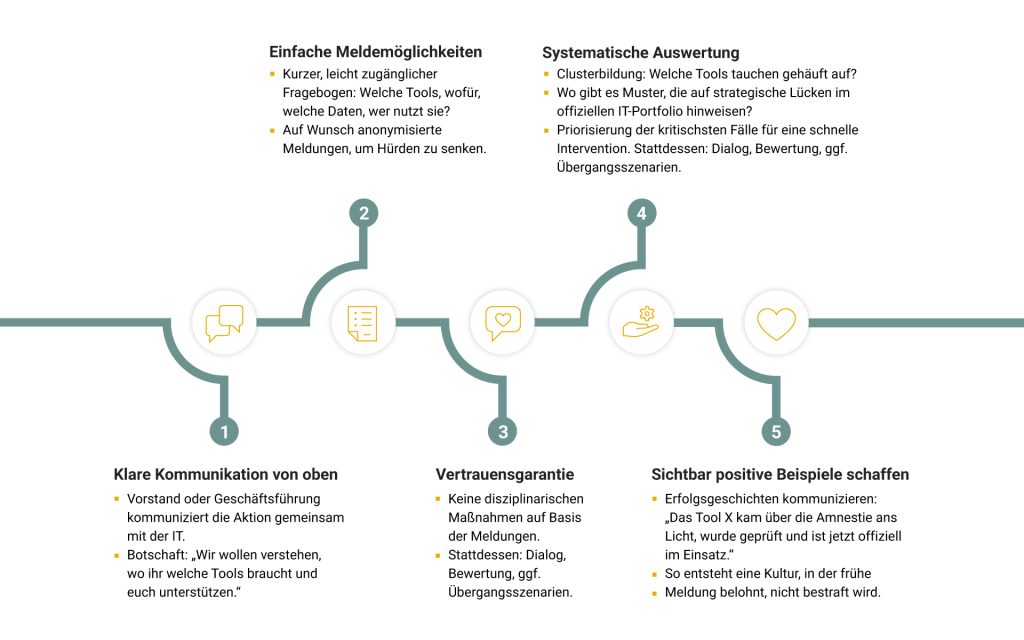

IT-Amnestie: Vertrauen schaffen statt Angst

Viele Organisationen wissen, dass mehr Tools im Einsatz sind, als offiziell bekannt ist. Trotzdem bleiben Mitarbeitende still, aus Sorge vor Sanktionen. Genau hier setzt das Konzept einer strategischen IT-Amnestie an.

Statt mit Sanktionen zu drohen, wird ein zeitlich begrenzter, klar kommunizierter Zeitraum ausgerufen, in dem gilt: „Alles, was ihr jetzt meldet, bleibt straffrei. Unser Ziel ist Transparenz, nicht Bestrafung.“

In einem klar begrenzten Zeitraum wird offen kommuniziert, dass gemeldete Tools keine disziplinarischen Folgen nach sich ziehen. Das Ziel ist Transparenz, nicht Bestrafung. Voraussetzungen sind eine klare Botschaft von Geschäftsführung und IT, einfache Meldemöglichkeiten und die sichtbare Bereitschaft, aus Erkenntnissen Konsequenzen zu ziehen.

Wenn aus gemeldeter Schatten-IT geprüfte, offiziell nutzbare Lösungen werden, entsteht Vertrauen. Und Vertrauen ist die Grundlage jeder funktionierenden Governance.

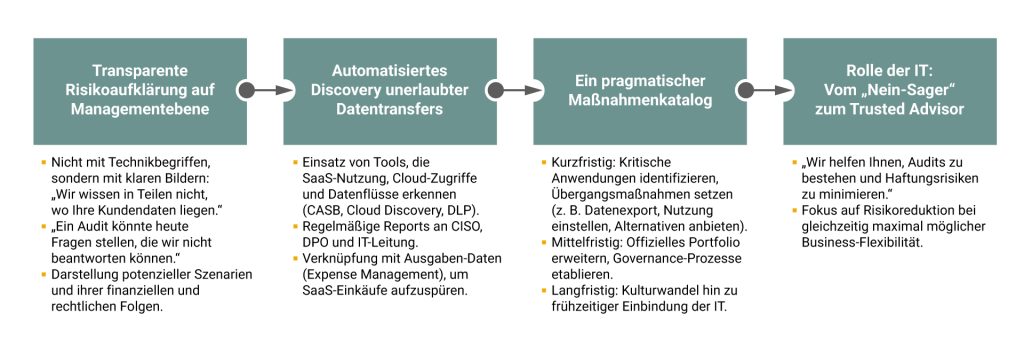

Compliance und DSGVO: Das Risiko unbekannter Serverstandorte

In deutschen und europäischen Unternehmen stellt die Schatten-IT ein Haftungsrisiko dar. Der kritische Punkt liegt dabei weniger in den einzelnen Tools als in der fehlenden Transparenz: Es ist unklar, wo welche Daten verarbeitet werden, auf welchen Servern sie liegen und welche Auftragsverarbeiter beteiligt sind.

Gerade im Kontext der DSGVO ist das problematisch. Typische Alltagsszenarien reichen von US-basierten Umfragetools im Personalbereich über kostenlose CRM-Lösungen unbekannter Anbieter bis hin zur Nutzung externer KI-Dienste für Verträge, Kundendaten oder interne Dokumente. Oft ist unklar, ob es sich um zulässige Datenverarbeitungen oder unkontrollierte Drittlandtransfers handelt.

Spätestens bei Audits, Datenschutzanfragen oder Sicherheitsvorfällen wird diese Intransparenz zum Problem. Zentrale Fragen lassen sich nicht belastbar beantworten: Wo liegen die Daten? Wer verarbeitet sie? Auf welcher Rechtsgrundlage? Bei grober Fahrlässigkeit kann das bis zur persönlichen Haftung von Geschäftsführung oder Vorstand führen. Dadurch wird Schatten-IT vom operativen Ärgernis zum Vorstandsrisiko.

IT als Service Broker statt Betreiber

Wenn man diesen Weg konsequent weiterdenkt, wird die IT zur Plattform. Sie betreibt nicht mehr alles selbst, sondern orchestriert interne und externe Services. Über Self-Service-Portale greifen Fachbereiche auf geprüfte Tools zu. Sicherheits-, Compliance- und Qualitätsanforderungen sind transparent definiert. In diesem Modell wird Managed Shadow IT zur Normalität. Die IT schafft einen Rahmen, in dem Innovation möglich bleibt, ohne Sicherheit und Compliance dem Zufall zu überlassen.

Zentrales Self-Service-Portal (App-Store für das Unternehmen)

Im Zielbild greifen die Fachbereiche nicht mehr über informelle Umwege auf Tools zu, sondern nutzen ein zentrales Self-Service-Portal. In diesem unternehmensweiten App-Store sind interne und externe Anwendungen gebündelt, die technisch, rechtlich und organisatorisch geprüft sind. Für jede Lösung ist transparent hinterlegt, wofür sie freigegeben ist, wo Daten verarbeitet werden und wer fachlich verantwortlich ist.

Modulare Architektur und Integrationsstandards

Um zu vermeiden, dass neue Tools erneut isoliert entstehen, setzt die IT auf klare Integrationsstandards. Anwendungen werden über APIs, SSO, zentrale Identitäten und einheitliche Rollenmodelle angebunden. Datenflüsse sind dokumentiert und Zugriffe nachvollziehbar. Dadurch werden Abhängigkeiten reduziert und der Austausch von Komponenten erleichtert.

Klare Governance mit Rollenkonzept

Die Service-Broker-Rolle definiert Sicherheitsstandards, Mindestanforderungen und Zertifizierungen. Innerhalb dieser Leitplanken können die Fachbereiche eigenständig entscheiden, welche Tools sie nutzen möchten. Die Bereiche Risk, Compliance und Datenschutz werden zu Mitgestaltern der Plattform.

Kontinuierliche Portfolio-Optimierung

Ein kuratiertes Service-Ökosystem ist kein statischer Zustand. Die Nutzung, der Mehrwert und die Risiken der eingesetzten Tools werden regelmäßig überprüft. Redundante Lösungen werden konsolidiert und erfolgreiche Ansätze skaliert. Neue Schatten-IT, die über Discovery sichtbar wird, kann bei fachlichem Mehrwert gezielt in das offizielle Portfolio überführt werden.

Schatten-IT als strategische Chance

Solange Menschen versuchen, Probleme effizient zu lösen, bleibt Schatten-IT bestehen. Die klassische Antwort in Form von Verboten und Sperren wirkt zwar kurzfristig beruhigend, ist aber langfristig gefährlich. Sie erhöht die Intransparenz, verschärft die Haftungsrisiken und entzieht dem Management die Grundlage für informierte Entscheidungen.

Die Lösung dieses Problems ist anspruchsvoller. Sie erfordert Mut zur Veränderung, Vertrauen in die Fachbereiche und eine IT, die sich bewusst als Enabler positioniert. Managed Shadow IT, klare Leitplanken, der souveräne Umgang mit Shadow AI und eine offene Governance-Kultur sind Ausdruck von Führungsreife.

Genau hier beginnt Digital Leadership. Nicht bei der Einführung neuer Tools, vielmehr dort, wo Verantwortung für Geschwindigkeit und Compliance gemeinsam gedacht wird. Unternehmen, die Schatten-IT als Feedbackkanal begreifen und aktiv gestalten, entwickeln ihre IT von der Kontrollinstanz zum strategischen Partner.

Die entscheidende Frage lautet daher nicht, wie man Schatten-IT verhindert. Sondern wie sie genutzt werden kann, um das Unternehmen besser und resilienter zu führen, mit einer IT, die Digital Leadership nicht nur behauptet, sondern lebt.

Kontakt

Sie suchen einen erfahrenen und zuverlässigen IT-Partner?

Wir bieten Ihnen individuelle Lösungen für Ihre Anliegen – von Beratung, über Entwicklung, Integration, bis hin zum Betrieb.

Sie sehen gerade einen Platzhalterinhalt von HubSpot. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Hubspot Meetings. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen