Security Operations Center (SOC) als strategische Sicherheitsinvestition

Die Bedrohungslandschaft im Bereich der Cybersicherheit verändert sich dramatisch. KI-gestützte Phishing-Attacken, Ransomware und Advanced Persistent Threats (APTs) umgehen herkömmliche Schutzmaßnahmen wie Firewalls oder Antivirenprogramme zunehmend mühelos. Diese gefährliche Lücke zwischen Angriff und Abwehr kostet Unternehmen nicht nur wertvolle Zeit, sondern mit jedem erfolgreichen Cyber-Angriff auch viel Geld.

Die Lösung für diese Herausforderung liegt in einem Security Operations Center (SOC), einer zentralen Schaltstelle, die modernste Technologie mit menschlicher Expertise verbindet. Durch die Kombination von KI-gestützter Verhaltensanalyse, Echtzeitüberwachung und proaktiver Bedrohungserkennung schließt ein SOC genau die Sicherheitslücken, die Cyberkriminelle sonst ausnutzen würden.

Was ist ein Security Operations Center (SOC)?

Per Definition ist das Security Operations Center ein strategisches Instrument zur Aufrechterhaltung der Cybersicherheit. Es kombiniert fortschrittliche Technologien mit erfahrenen Analysten, um potenzielle Angriffe in Echtzeit frühzeitig zu erkennen und abzuwehren. Der Schwerpunkt des SOCs liegt auf der kontinuierlichen Sicherheitsüberwachung und -warnung. Rund um die Uhr werden Daten aus verschiedenen Quellen überwacht, ungewöhnliche Ereignisse analysiert und sofort Gegenmaßnahmen ergriffen, die die Geschäftsprozesse vor schwerwiegenden Störungen schützen und die Sicherheit des Unternehmens erhöhen. Diese umfassenden Maßnahmen sorgen für einen ausfallsicheren und zuverlässigen Betrieb des Systems.

Monitoring

Beim Monitoring werden benutzerdefinierten Aktivitäten sowohl im Netzwerk als auch auf den Hosts kontinuierlich geloggt. Tools wie Security Information and Event Management (SIEM) Systeme ermöglichen das Sammeln dieser Log-Daten von verschiedenen Quellen wie Systeme, Firewalls, Intrusion Detection/Prevention Systems (IDS/IPS), Endpunktschutzsoftware und Netzwerkgeräten.

Detection

Zur Erkennung von Anomalien, verdächtigen Aktivitäten oder potenziellen Sicherheitsvorfällen werden die gesammelten Daten in Echtzeit analysiert. Technologien wie Endpoint Detection and Response (EDR) und Network Detection and Response (NDR) werden Endgeräte und Netzwerke in Echtzeit auf verdächtige Prozesse, Dateien, Datenverkehr oder Systemänderungen überwacht. Sobald diese Technologien eine Anomalie oder potenzielle Bedrohung erkennen, erhalten die Analysten umgehend einen Alarm.

Analysis

Im Rahmen der Security Operations Center Analyse nehmen die Analysten eine gründliche Untersuchung der festgestellten Sicherheitsvorfälle (Security Incidents) vor. Dabei liegt besonderes Augenmerk auf der Ursache (Root Cause), dem Ausmaß und den möglichen Auswirkungen. Hierbei analysiert der SOC-Analyst Log-Daten, Netzwerkverkehr und Systemaktivitäten, um die Vorgehensweise des Angriffs und die ausgenutzten Schwachstellen zu ermitteln. Mittels forensischer Methoden und Reverse Engineering von Malware versuchen sie das Angriffsszenario zu rekonstruieren und zu verstehen, welche Systeme oder Daten betroffen sind und ob der Angriff noch aktiv ist oder bereits weitere Teile des Netzwerks kompromittiert hat.

Nach Abschluss der Analyse trifft der Security Operations Center Analyst eine Entscheidung über die Klassifizierung des Vorfalls und die nächsten Schritte. Er legt fest, ob der Vorfall als True Positive (echte Bedrohung) eingestuft wird und welche weiteren Maßnahmen notwendig sind.

Prevention

In der Cybersicherheit unterscheiden wir zwischen einer Pre-Phase und einer Post-Phase der Prävention. In der Pre-Phase wird die Infrastruktur so gesichert, dass Bedrohungen gar nicht erst eintreten können, etwa durch die Implementierung von Firewalls, Zugangskontrollen, Patch-Management und regelmäßigen Sicherheitsprüfungen. Nach einem Vorfall folgt die Post-Phase, in der wiederum präventive Maßnahmen zur Behebung der Schwachstellen, die zum Angriff geführt haben, ergriffen werden. Auf diese Weise sollen ähnliche Vorfälle in Zukunft vermieden werden.

Response

Nach dem Erkennen einer Bedrohung werden sofort Maßnahmen zur Schadensbegrenzung ergriffen, wie die Isolierung betroffener Systeme, die Sperrung kompromittierter Accounts, die Trennung betroffener Netzwerke und die Wiederherstellung von Systemen aus Backups. Während der Reaktion findet außerdem eine detaillierte Forensische Untersuchung statt, um den Angriffsvektor und das Ausmaß des Vorfalls zu bestimmen. EDR und NDR-Technologien tragen maßgeblich zur Automatisierung und Orchestrierung der Bedrohungsabwehr bei. Somit lassen sich Bedrohungen ohne manuelle Eingriffe schnell identifizieren, isolieren und eliminieren. Parallel dazu sorgen aktivierte Notfallpläne für eine zügige Wiederherstellung des Betriebs. Nach der Eindämmung des Vorfalls erfolgt eine Lessons Learned-Analyse, um das Unternehmen für zukünftige Herausforderungen besser zu positionieren.

Das Security Operations Center -Team: Rollen und Verantwortlichkeiten

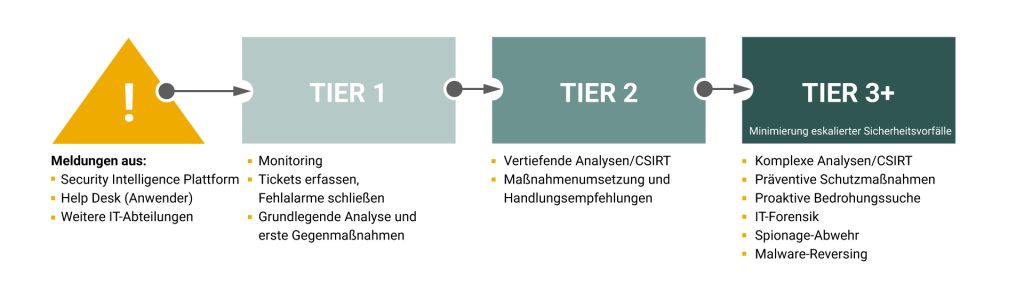

Das Security Operations Center (SOC) ist als hochmoderne Sicherheitszentrale konzipiert, in der spezialisierte Teams nahtlos zusammenarbeiten. Die Struktur folgt einem durchdachten Drei-Ebenen-Modell, das eine effektive Bearbeitung aller Sicherheitsaspekte sichert. Jede Ebene, Security Operations Center Level 1, Level 2, Level 3 (auch Tier genannt), verfügt über Experten mit spezifischen Fachkompetenzen und klar definierten Verantwortungsbereichen.

Tier 1 – Triage-Spezialist

Die Tier-1-Analysten sind für die Erfassung und Erstbewertung von sicherheitsrelevanten Ereignissen zuständig. Sie analysieren Alarme und Warnmeldungen, um deren Relevanz und Kritikalität einzuschätzen und anzupassen. Ein Hauptbestandteil ihrer Arbeit ist die Unterscheidung zwischen berechtigten Alarmen (True Positive) und Fehlalarmen (False Positive). Zudem identifizieren sie auch andere potenzielle Hochrisiko-Ereignisse, priorisieren diese nach ihrer Dringlichkeit und eskalieren nicht lösbare Probleme an Tier-2-Analysten. Oft übernehmen sie auch die Konfiguration und Verwaltung der Überwachungstools.

Tier 2 – Incident Responder

Tier-2-Analysten sind für die eingehende Untersuchung der schwerwiegenden Sicherheitsvorfälle verantwortlich, die Tier-1-Spezialisten eskalieren. Mithilfe von Threat Intelligence (Indicators of Compromise „IOC“, aktualisierte Regeln etc.) analysieren sie das Ausmaß eines Angriffs und die betroffenen Systeme. Die Telemetrie-Rohdaten aus Tier 1 werden hier in verwertbare Bedrohungsinformationen umgewandelt. Darüber hinaus entwickeln und implementieren sie Strategien zur Eindämmung und Wiederherstellung nach einem Vorfall. Bei besonders komplexen Angriffen ziehen sie weitere Tier-2-Analysten hinzu oder eskalieren den Vorfall an Tier 3.

Tier 3 – Threat Hunter

Die Tier-3-Analysten sind die erfahrensten Experten im Security Operations Center (SOC). Sie bearbeiten kritische Vorfälle, die von den Incident Respondern eskaliert wurden, und führen Schwachstellenanalysen sowie Penetrationstests zur Identifizierung potenzieller Angriffsvektoren durch. Ihre Hauptverantwortung besteht in der proaktiven Erkennung von Bedrohungen, Sicherheitslücken und unbekannten Schwachstellen. Darüber hinaus optimieren sie die Sicherheitsüberwachungstools und bewerten die Sicherheitsdaten, die von Tier-1- und Tier-2-Analysten bereitgestellt werden, um umfassende Schutzmaßnahmen zu gewährleisten.

Welche Vorteile hat eine SOC-Lösung für Unternehmen?

- Früherkennung von Bedrohungen & kontinuierliche Überwachung

SOC-Teams überwachen kontinuierlich Netzwerke, Endpunkte und Anwendungen in Echtzeit. Dadurch können potenzielle Bedrohungen, wie Malware, Phishing-Angriffe oder unautorisierte Zugriffe, frühzeitig erkannt und abgewehrt werden. - Schnelle Reaktion auf Sicherheitsvorfälle

Eine SOC-Lösung stellt klare Prozesse für die Incident Response bereit, um Angriffe schnell einzudämmen und Schäden zu minimieren. Das reduziert Ausfallzeiten und schützt die Geschäftsabläufe. - Schutz sensibler Daten

Ein Security Operations Center (SOC) verbessert den Schutz sensibler Daten, was besonders in Branchen wie dem Gesundheitswesen, der Finanzbranche oder dem E-Commerce wichtig ist. - Kosteneffiziente Sicherheitslösung

Laut einer globalen Studie veranschlagen Unternehmen für den Aufbau eines SOC im Durchschnitt rund 2 Millionen USD, wobei ein Viertel der Organisationen mehr als 2,5 Millionen USD plant.¹ Hinzu kommen die laufenden Betriebskosten. Allein die Personalkosten für ein 24/7-SOC können schnell über 1 Mio. Euro pro Jahr liegen.² Durch die Auslagerung dieser Funktionen können Unternehmen hohe Anfangsinvestitionen und dauerhafte Betriebskosten reduzieren. - Verbesserte Sicherheitslage durch Automatisierung

Eine Integration von Technologien wie SIEM (Security Information and Event Management) und SOAR (Security Orchestration, Automation and Response) ermöglicht eine automatische Priorisierung und Analyse von Sicherheitswarnungen. - Stärkere Resilienz gegen Cyberangriffe

Ein SOC trägt aktiv zur Stärkung der Cyber-Resilienz bei, indem es kontinuierlich Schwachstellen erkennt und proaktiv Maßnahmen ergreift, um Sicherheitslücken zu schließen. - Compliance

Eine SOC-Lösung unterstützt Unternehmen dabei, regulatorische Anforderungen wie die Datenschutz-Grundverordnung (DSGVO) zu erfüllen. Sie kann Sicherheitslücken in Echtzeit erkennen und beheben, was die Einhaltung gesetzlicher Bestimmungen und die Vermeidung von Strafen unterstützt.

Security Operations Center (SOC) als Grundpfeiler der Cyber-Security

In der Bedrohungslandschaft der Cyber-Sicherheit erweist sich ein Security Operations Center als ein wesentlicher Baustein für die moderne Verteidigung von Unternehmen. Die Kombination aus hochqualifizierten Experten, fortschrittlichen Technologien und etablierten Prozessen ermöglicht eine 24/7-Überwachung, eine schnelle Reaktion auf Sicherheitsvorfälle und einen proaktiven Schutz der IT-Infrastruktur. Durch das dreistufige Analysemodell werden Bedrohungen effizient erkannt, analysiert und abgewehrt, während automatisierte Prozesse die Reaktionszeit minimieren und die Effizienz maximieren.

Die Implementierung einer SOC-Lösung bietet Unternehmen nicht nur einen erhöhten Schutz vor Cyber-Angriffen, sondern auch signifikante wirtschaftliche Vorteile. Im Vergleich zu einem internen SOC können Unternehmen durch externe Lösungen erhebliche Kosteneinsparungen erzielen und gleichzeitig von hochspezialisiertem Know-how profitieren. Die Effizienz der Sicherheitsmaßnahmen wird durch die Integration moderner Technologien wie SIEM und SOAR deutlich verbessert. Vor dem Hintergrund steigender Compliance-Anforderungen und zunehmender Cyber-Bedrohungen ist ein SOC eine wichtige Investition in die Unternehmenssicherheit.

Kontakt

Sie suchen einen erfahrenen und zuverlässigen IT-Partner?

Wir bieten Ihnen individuelle Lösungen für Ihre Anliegen – von Beratung, über Entwicklung, Integration, bis hin zum Betrieb.

Referenzen

- Kaspersky: Costs, timelines and stumbling blocks: what it really takes to build an SOC, 24.02.2026

Costs, timelines and stumbling blocks: what it really takes to build an SOC - IT-Sicherheit.de: Was kostet ein Security Operations Center?, 24.02.2026

Security Operations Center: Kosten

Sie sehen gerade einen Platzhalterinhalt von HubSpot. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Hubspot Meetings. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen