Vulnerability- und Penetrationtests für nachweisbare Sicherheit

Viele Unternehmen haben keinen vollständigen Überblick darüber, welche ihrer Systeme von außen erreichbar sind und noch weniger darüber, welche bekannten Schwachstellen in diesen Systemen bereits dokumentiert, aber noch nicht behoben wurden. Genau diese Lücken nutzen Angreifer gezielt aus. Angriffe auf kritische Infrastrukturen treffen Unternehmen jeder Größenordnung, branchenunabhängig und oft ohne Vorwarnung.

Der aktuelle Lagebericht des Bundesamts für Sicherheit in der Informationstechnik (BSI) verdeutlicht, dass die Sicherheitslage in Deutschland auf einem angespannten Niveau bleibt.1 Im Schnitt werden pro Tag durchschnittlich 119 neue Schwachstellen weltweit, bei gleichzeitig weiterhin unzureichend geschützten Angriffsflächen erfasst.2

Daraus ergibt sich ein konkretes Problem. Neben der Abwehr von Angriffen gewinnt auch die Transparenz über die eigenen Angriffsflächen an Bedeutung. Erst wenn bekannt ist, wo sich tatsächlich verwundbare Systeme befinden und wie kritisch diese sind, lassen sich Risiken sinnvoll priorisieren und Maßnahmen gezielt steuern. Diese Klarheit liefern Vulnerability Assessments und Penetrationtests. Sie überprüfen systematisch die eigenen Angriffsoberflächen, bevor ein realer Angreifer diese ausnutzt.

Was ist ein Vulnerability Assessment?

Ein Vulnerability Assessment (VA) erfasst systematisch bekannte Schwachstellen in Systemen, Netzwerken, Anwendungen oder Cloud-Umgebungen und bewertet sie nach ihrer Kritikalität. So ergibt sich eine belastbare Übersicht aller Angriffspunkte, die als Grundlage für das Schwachstellenmanagement dient und die Basis für alle weiteren Sicherheitsmaßnahmen bietet.

Der Vorteil liegt vor allem in der Priorisierung der Maßnahmen. Security- und IT-Teams sehen nicht nur, welche Schwachstellen vorhanden sind, sondern auch, wo sie zuerst ansetzen sollten. Das ist insbesondere bei Ressourcenknappheit hilfreich, wenn nicht alle Befunde zeitgleich bearbeitet werden können.

Kerninhalte eines professionellen Vulnerability Assessments:

- Automatisiertes Scanning der IT-Infrastruktur mit spezialisierten Tools (z. B. Nessus, Qualys, OpenVAS).

- CVE-Abgleich und CVSS-basierte Risikobewertung aller Befunde (Critical, High, Medium, Low).

- Erkennung von Fehlkonfigurationen in Betriebssystemen, Diensten, Netzwerkkomponenten und Cloud-Umgebungen.

- Eine Patch-Stand-Analyse zur Identifikation veralteter Softwareversionen und ausstehender Sicherheitsupdates.

- Durchführung von Netzwerksegmentierungsprüfungen zur Analyse unerwünschter Kommunikationspfade zwischen Netzbereichen.

- Priorisierte Ergebnisdokumentation mit konkreten Empfehlungen zur Behebung (Remediation).

Wann ist ein Vulnerability Assessment sinnvoll?

Vulnerability Assessments müssen regelmäßig wiederholt werden, eingebettet in ein kontinuierliches Vulnerability Management. Zusätzlich ist eine Durchführung nach größeren Systemänderungen erforderlich. Beispiele hierfür sind die Einführung neuer Systeme, Anwendungen sowie Cloud-Dienste, eine größere Infrastrukturänderung oder Migration. Weitere Anlässe sind Mergers & Acquisitions (IT-Due-Diligence) oder ein Basis-Assessment vor einem Penetrationstest. Auch im Rahmen von Compliance-Anforderungen (z. B. DORA, NIS2, ISO 27001, BSI IT-Grundschutz) kann eine erneute Analyse von Schwachstellen erforderlich sein.

Was ein Vulnerability Assessment leistet und was nicht

Vulnerability-Tests machen vorhandene Schwachstellen sichtbar, zeigen aber nicht, wie diese durch einen realen Angriff kombiniert und ausgenutzt werden können.

Sie liefern eine faktenbasierte Priorisierung, ersetzen aber keine manuelle Sicherheitsprüfung durch erfahrene Experten. Um die tatsächliche Ausnutzbarkeit zu validieren, ist der Penetrationstest das geeignete Vorgehen.

Was ist ein Penetrationstest?

Mithilfe eines Penetrationstests (kurz Pentest) kann überprüft werden, ob identifizierte Schwachstellen tatsächlich ausnutzbar sind und welche Folgen sich daraus ergeben. Qualifizierte IT-Sicherheitsexperten, auch Ethical Hacker oder Red-Team-Spezialisten genannt, simulieren gezielte Angriffe auf Systeme, Anwendungen oder Prozesse. Dabei stehen neben der Identifikation von Schwachstellen vor allem der Nachweis ihrer tatsächlichen Ausnutzbarkeit und das damit verbundene Schadenpotenzial im Vordergrund.

Ein Penetrationstest zeigt konkret, wie weit ein Angreifer kommt: Welche Schwachstellen er kombinieren kann, wie tief er ins Netzwerk eindringt und welche Daten oder Systeme tatsächlich kompromittiert wären.

Das macht den Unterschied zum Vulnerability Assessment: Anstatt nur die Schwachstellen zu kennen, gilt es zu verstehen, was ein Angreifer daraus machen würde.

Vorgehensmodelle im Pentesting

| Modell | Beschreibung | Typischer Einsatz |

|---|---|---|

| Black Box | Angreifer hat kein Vorwissen über Zielsysteme und startet wie ein externer Unbekannter | Simulation externer Angreifer, realistisches Szenario |

| Grey Box | Partielles Wissen (z. B. Zugangsdaten, Netzwerkpläne) | Innentäter-Szenarien, Cloud-Umgebungen, Partneranbindungen |

| White Box | Vollständige Systemdokumentation und Quellcode verfügbar | Tiefenanalyse, sichere Entwicklungsumgebungen, Code Reviews |

Typische Testbereiche von Penetrationstests

Ein Pentest kann verschiedene Angriffsvektoren adressieren. Hier einmal die häufigsten Scope-Bereiche:

- Externe Netzwerkinfrastruktur: Firewalls, VPNs, exponierte Dienste, DMZ-Komponenten

- Interne Netzwerke: Lateral Movement, Privilege Escalation, Active Directory-Angriffe

- Webanwendungen und APIs: OWASP Top 10, Authentifizierungsmängel, Injektionsangriffe, Business Logic Flaws

- Mobile Applikationen: iOS- und Android-Apps, lokale Datenspeicherung, Kommunikationssicherheit

- Cloud-Infrastruktur: AWS/Azure/GCP-Konfigurationen, IAM-Schwachstellen, Storage-Berechtigungen

- Social Engineering: Phishing-Simulationen, Vishing, physische Tests (Red Teaming)

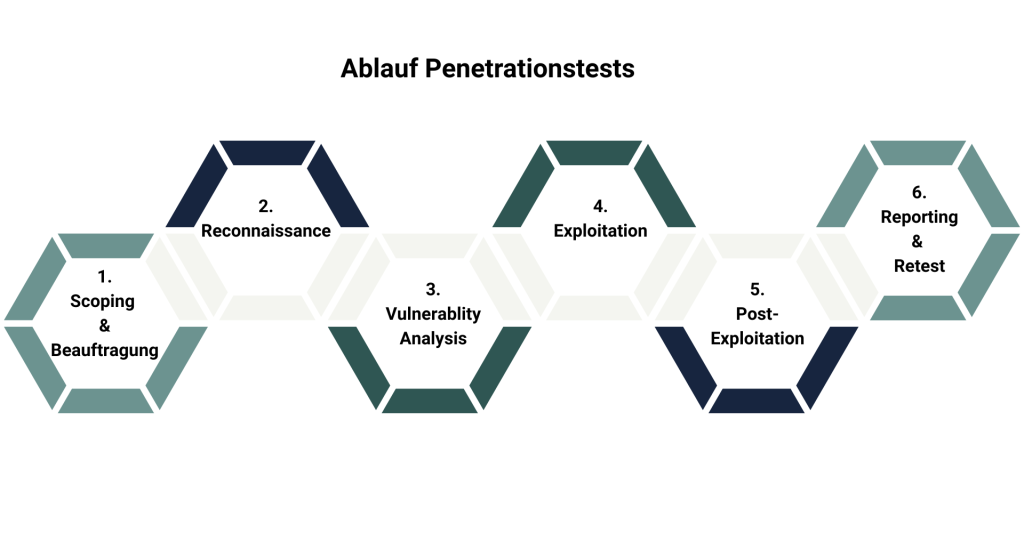

Ablauf eines professionellen Penetrationstests

Ein Pentest folgt einem klar definierten Prozess basierend auf anerkannten Methoden (PTES, OWASP, BSI-Leitfaden).

- Scoping und Beauftragung

Verbindliche Definition von Umfang, Zielen und Rahmenbedingungen. Eine rechtliche Beauftragung ist zwingend erforderlich, da jede Testaktivität ohne explizite Genehmigung strafbar ist. - Reconnaissance

Informationssammlung über Zielsysteme (aktiv, passiv) und Identifikation der Angriffsflächen. - Vulnerability Analysis

Systematische Schwachstellenanalyse in Kombination von manuellen und automatisierten Methoden. - Exploitation

Ein kontrollierter Versuch, Schwachstellen auszunutzen und den initialen Zugang zu erlangen. - Post-Exploitation

Analyse möglicher Ausbreitung (Lateral Movement), Privilege Escalation und Datenexfiltration. - Reporting und Retest

Ausführlicher Bericht mit Executive Summary, CVSS-bewerteten Befunden, Remediationsempfehlungen und optionalem Nachtest nach Behebung.

Vulnerability Assessment vs. Penetrationstest

Beide Methoden verfolgen unterschiedliche Ziele. Die folgende Übersicht fasst die wesentlichen Unterschiede zusammen.

| Kriterium | Vulnerability Assessment | Penetrationstest |

|---|---|---|

| Zielsetzung | Schwachstellen identifizieren und priorisieren | Ausnutzbarkeit und Schadenspotenzial nachweisen |

| Methodik | Automatisiertes Scanning und manuelle Analyse | Manuelle Simulation realer Angriffe |

| Tiefe | Breit: möglichst viele Schwachstellen | Tief: Angriffsszenarien und -ketten |

| Häufigkeit | Regelmäßig | Anlassbezogen (jährlich, nach Änderungen) |

| Aufwand | Gering bis mittel | Mittel bis hoch |

| Ergebnis | Priorisierte Schwachstellenliste | Nachgewiesene Angriffspfade und -szenarien |

| Compliance | Grundlage für laufendes Schwachstellenmanagement | Nachweis für NIS2, ISO 27001, PCI DSS, DORA |

Synergetisches Zusammenspiel

Ein proaktives Sicherheitsprogramm integriert beide Maßnahmen in einen kontinuierlichen Prozess. Die Praxis zeigt, dass Unternehmen, die ausschließlich auf regelmäßige Scans setzen, zwar ihre Schwachstellen kennen, aber nicht, welche davon im Angriffsfall wirklich kritisch wären.

Wer nur Penetrationstests durchführt, riskiert, dass zwischen den Tests neue Schwachstellen übersehen werden.

Empfohlen wird daher die Einführung eines kontinuierlichen Vulnerability Assessments als laufender Prozess, kombiniert mit anlassbezogenen Penetrationstests nach wesentlichen Änderungen, jährlich oder gemäß den Compliance-Anforderungen. Die Ergebnisse beider Methoden fließen in eine gemeinsame Remediations-Priorisierung ein. Abgeschlossen wird der Zyklus durch einen Retest, der den Erfolg der Behebungsmaßnahmen dokumentiert.

Praxistipp

Starten Sie mit einem umfassenden Vulnerability Assessment, um eine aktuelle Baseline für Ihren Sicherheitsstatus zu erstellen. Nutzen Sie die Ergebnisse zur Priorisierung und beauftragen Sie einen Pentest, der sich gezielt auf die kritischen Bereiche und Angriffsvektoren konzentriert. So maximieren Sie den Erkenntnisgewinn bei optimiertem Ressourceneinsatz.

Unsere Leistungen im Bereich Vulnerability Assessment und Penetrationstests

Regulatorische Anforderungen: Was Compliance-Rahmenwerke fordern

Rahmenwerke wie NIS2, ISO 27001, DORA, PCI DSS und der BSI IT-Grundschutz fordern für kritische Infrastrukturen und Unternehmen verschiedener Branchen explizit oder implizit den Nachweis, dass technische Schutzmaßnahmen implementiert und regelmäßig auf ihre Wirksamkeit geprüft werden. Wer diese Nachweise nicht erbringen kann, riskiert Bußgelder und verliert unter Umständen auch das Vertrauen von Kunden und Aufsichtsbehörden. Beide Methoden liefern dokumentierte und reproduzierbare Ergebnisse, die sich direkt in Compliance-Berichte und Audit-Unterlagen überführen lassen.

Qualitätskriterien für die Anbieterauswahl

Die Qualität von Vulnerability Assessments (VA) und Pentests hängt maßgeblich von der Kompetenz des Dienstleisters ab. Folgende Kriterien sind bei der Auswahl maßgeblich.

- Nachweisbare Zertifizierungen:

OSCP, CEH, GPEN, CREST oder vergleichbare Qualifikationen des eingesetzten Teams. - Methodische Transparenz:

Offenlegung der verwendeten Standards (PTES, OWASP, BSI) und Tools. - Klare vertragliche Grundlage:

Scope-Vereinbarung, Haftungsregelung, Vertraulichkeit und Datenverarbeitung müssen verbindlich geregelt sein. - Zielgruppengerechtes Reporting:

Gute Berichte liefern eine verständliche Executive Summary für das Management und technische Detailtiefe für das Betriebsteam. - Remediation-Begleitung und Retest:

Ein wertvoller Partner unterstützt sowohl bei der Identifikation als auch bei der Behebung und bestätigt den Erfolg durch einen Nachtest. - Branchenkenntnisse:

Es besteht ein Verständnis für branchenspezifische Risiken und Regulatorik (z. B. Finanzsektor, Gesundheitswesen, KRITIS).

Proaktive Sicherheit braucht beide Methoden

Vulnerability Assessments und Penetrationstests sind keine konkurrierenden Ansätze. Sie sind zwei komplementäre Säulen einer wirksamen IT-Sicherheitsstrategie. Das Vulnerability Assessment schafft die nötige Sichtbarkeit über die eigene Angriffsoberfläche und ermöglicht ein kontinuierliches, faktenbasiertes Schwachstellenmanagement. Der Penetrationstest zeigt, was ein Angreifer mit den vorhandenen Schwachstellen tatsächlich anrichten könnte.

Kontakt

Sie suchen einen erfahrenen und zuverlässigen IT-Partner?

Wir bieten Ihnen individuelle Lösungen für Ihre Anliegen – von Beratung, über Entwicklung, Integration, bis hin zum Betrieb.

Quellen

- BSI (2025): Die Lage der IT-Sicherheit in Deutschland 2025 (Zusammenfassung)

BSI – Bundesamt für Sicherheit in der Informationstechnik – Die Lage der IT-Sicherheit in Deutschland 2025 (Zusammenfassung)

Abgerufen am 08.04.2026 - BSI (2025): Die Lage der IT-Sicherheit in Deutschland 2025

Die Lage der IT-Sicherheit in Deutschland 2025

Abgerufen am 08.04.2026

Sie sehen gerade einen Platzhalterinhalt von HubSpot. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Hubspot Meetings. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen